基于 token 的多平台身份认证架构设计!

1、概述

在存在账号体系的信息系统中,对身份的鉴定是非常重要的事情。

随着移动互联网时代到来,客户端的类型越来越多, 逐渐出现了 一个服务器,N个客户端的格局 。

不同的客户端产生了不同的用户使用场景,这些场景:

- 有不同的环境安全威胁

- 不同的会话生存周期

- 不同的用户权限控制体系

- 不同级别的接口调用方式

综上所述,它们的身份认证方式也存在一定的区别。

本文将使用一定的篇幅对这些场景进行一些分析和梳理工作。

2、使用场景

下面是一些在IT服务常见的一些使用场景:

- 用户在web浏览器端登录系统,使用系统服务

- 用户在手机端(Android/iOS)登录系统,使用系统服务

- 用户使用开放接口登录系统,调用系统服务

- 用户在PC处理登录状态时通过手机扫码授权手机登录(使用得比较少)

- 用户在手机处理登录状态进通过手机扫码授权PC进行登录(比较常见)

通过对场景的细分,得到如下不同的认证token类别:

1、原始账号密码类别

- 用户名和密码

- API应用ID/KEY

2、会话ID类别

- 浏览器端token

- 移动端token

- API应用token

3、接口调用类别

-

接口访问token

-

身份授权类别

-

PC和移动端相互授权的token

-

3、token的类别

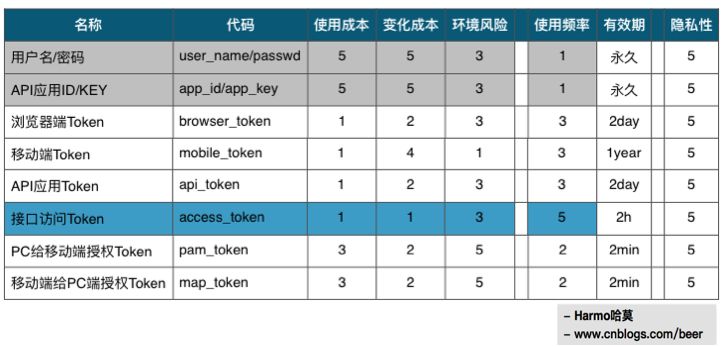

不同场景的token进行如下几个维度的对比:

天然属性对比:

1、使用成本 本认证方式在使用的时候,造成的不便性。比如:

- 账号密码需要用户打开页面然后逐个键入

- 二维码需要用户掏出手机进行扫码操作

2、变化成本 本认证方式,token发生变化时,用户需要做出的相应更改的成本:

- 用户名和密码发生变化时,用户需要额外记忆和重新键入新密码

- API应用ID/KEY发生变化时,第三方应用需要重新在代码中修改并部署

- 授权二维码发生变化时,需要用户重新打开手机应用进行扫码

环境风险

- 被偷窥的风险

- 被抓包的风险

- 被伪造的风险

可调控属性对比:

1、使用频率

在网路中传送的频率

2、有效时间

此token从创建到终结的生存时间

最终的目标:安全和影响。

安全和隐私性主要体现在:

- token 不容易被窃取和盗用(通过对传送频率控制)

- token 即使被窃取,产生的影响也是可控的(通过对有效时间控制)

关于隐私及隐私破坏后的后果,有如下的基本结论:

- 曝光频率高的容易被截获

- 生存周期长的在被截获后产生的影响更严重和深远

遵守如下原则:

- 变化成本高的token不要轻易变化

- 不轻易变化的token要减少曝光频率(网络传输次数)

- 曝光频率高的token的生存周期要尽量短

将各类token的固有特点及可控属性进行调控后, 对每个指标进行量化评分(1~5分),我们可以得到如下的对比表:

备注:user_name/passwd 和 app_id/app_key 是等价的效果

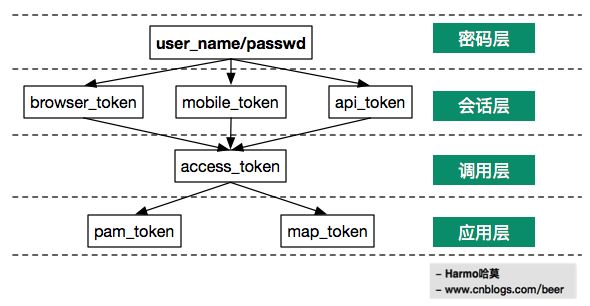

4、token的层级关系

参考上一节的对比表,可以很容易对这些不同用途的token进行分层,主要可以分为4层:

- 密码层:最传统的用户和系统之间约定的数字身份认证方式

- 会话层:用户登录后的会话生命周期的会话认证

- 调用层:用户在会话期间对应用程序接口的调用认证

- 应用层:用户获取了接口访问调用权限后的一些场景或者身份认证应用

token的分层图如下:

在一个多客户端的信息系统里面,这些token的产生及应用的内在联系如下:

- 用户输入用户名和用户口令进行一次性认证

- 在 不同 的终端里面生成拥有 不同 生命周期的会话token

- 客户端会话token从服务端交换生命周期短但曝光 频繁 的接口访问token

- 会话token可以生成和刷新延长 access_token 的生存时间

- access_token可以生成生存周期最短的用于授权的二维码的token

使用如上的架构有如下的好处:

- 良好的统一性。可以解决不同平台上认证token的生存周期的 归一化 问题

- 良好的解耦性。核心接口调用服务器的认证 access_token 可以完成独立的实现和部署

- 良好的层次性。不同平台的可以有完全不同的用户权限控制系统,这个控制可以在 会话层 中各平台解决掉

4.1、账号密码

广义的 账号/密码 有如下的呈现方式:

- 传统的注册用户名和密码

- 应用程序的app_id/app_key

它们的特点如下:

1、会有特别的意义

比如:用户自己为了方便记忆,会设置有一定含义的账号和密码。

2、不常修改

账号密码对用户有特别含义,一般没有特殊情况不会愿意修改。而app_id/app_key则会写在应用程序中,修改会意味着重新发布上线的成本

3、一旦泄露影响深远

正因为不常修改,只要泄露了基本相当于用户的网络身份被泄露,而且只要没被察觉这种身份盗用就会一直存在

所以在认证系统中应该尽量减少传输的机会,避免泄露。

4.2、客户端会话token

功能:

充当着session的角色,不同的客户端有不同的生命周期。

使用步骤:

用户使用账号密码,换取会话token

不同的平台的token有不同的特点:

Web平台生存周期短

主要原因:

- 环境安全性:由于web登录环境一般很可能是公共环境,被他人盗取的风险值较大

- 输入便捷性:在PC上使用键盘输入会比较便捷

移动端生存周期长

主要原因:

- 环境安全性:移动端平台是个人用户极其私密的平台,它人接触的机会不大

- 输入便捷性:在移动端上使用手指在小屏幕上触摸输入体验差,输入成本高

4.3、access_token

功能:

服务端应用程序api接口访问和调用的凭证。

使用步骤:

使用具有较长生命周期的会话token来换取此接口访问token。

其曝光频率直接和接口调用频率有关,属于高频使用的凭证。为了照顾到隐私性,尽量减少其生命周期,即使被截取了,也不至于产生严重的后果。

注意:在客户端token之下还加上一个access_token, 主要是为了让具有不同生命周期的客户端token最后在调用api的时候, 能够具有统一的认证方式。

4.4、pam_token

功能:

由已经登录和认证的PC端生成的二维码的原始串号(Pc Auth Mobile)。

主要步骤如下:

- PC上用户已经完成认证,登录了系统

- PC端生成一组和此用户相关联的pam_token

- PC端将此pam_token的使用链接生成二维码

- 移动端扫码后,请求服务器,并和用户信息关联

- 移动端获取refresh_token(长时效的会话)

- 根据 refresh_token 获取 access_token

- 完成正常的接口调用工作

备注:

- 生存周期为2分钟,2分钟后过期删除

- 没有被使用时,每1分钟变一次

- 被使用后,立刻删除掉

- 此种认证模式一般不会被使用到

4.5、map_token

功能:

由已经登录的移动app来扫码认证PC端系统,并完成PC端系统的登录(Mobile Auth Pc)。

主要步骤:

- 移动端完成用户身份的认证登录app

- 未登录的PC生成匿名的 map_token

- 移动端扫码后在db中生成 map_token 和用户关联(完成签名)

- db同时针对此用户生成 web_token

- PC端一直以 map_token 为参数查找此命名用户的 web_token

- PC端根据 web_token 去获取 access_token

- 后续正常的调用接口调用工作

备注:

- 生存周期为2分钟,2分钟后过期删除

- 没有被使用时,每1分钟变一次

- 被使用后,立刻删除掉

5、小结与展望

本文所设计的基于token的身份认证系统,主要解决了如下的问题:

- token的分类问题

- token的隐私性参数设置问题

- token的使用场景问题

- 不同生命周期的token分层转化关系

本文中提到的设计方法,在 应用层 中可以适用于且不限于如下场景中:

- 用户登录

- 有时效的优惠券发放

- 有时效的邀请码发放

- 有时效的二维码授权

- 具有时效 手机/邮件 验证码

- 多个不同平台调用同一套API接口

- 多个平台使用同一个身份认证中心

至于更多的使用场景,就需要大家去发掘了。