聊聊前端安全之CSRF

一、什么是CSRF

CSRF(Cross Site Request Forgery,跨站域请求伪造),通常缩写为 CSRF。CSRF攻击是攻击者通过伪装成受信任用户向服务器发起各种请求,达到欺骗服务器接收并执行指令,造成的一系列危害的一种网络攻击方式。

二、CSRF的原理

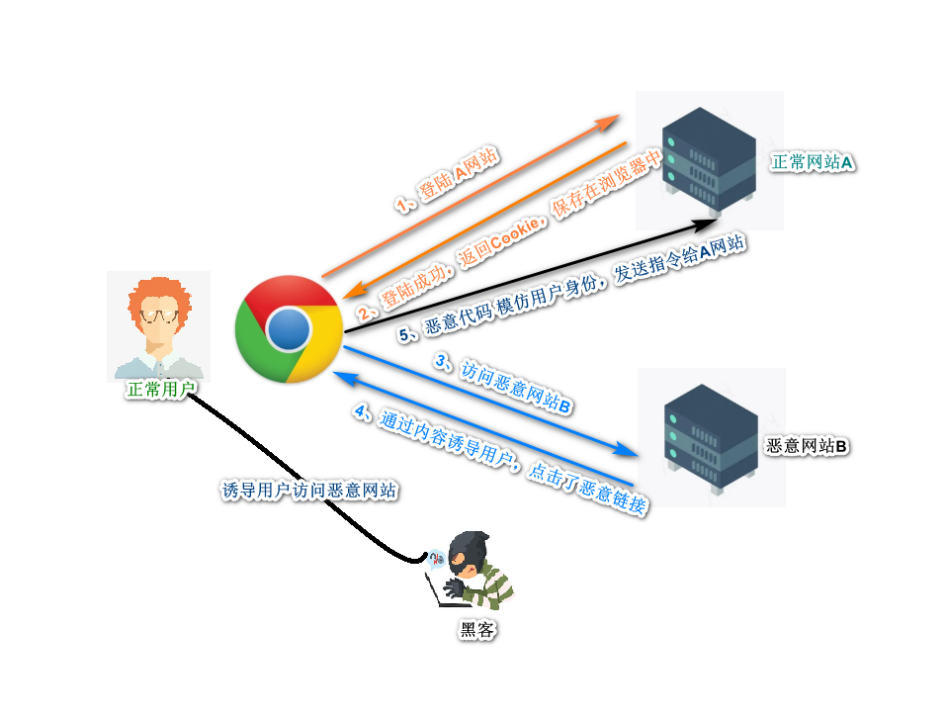

原理流程图形化展示如上图所示,下面为原理流程释义:

- 用户正常登录A网站,登录成功后,A网站将Cookies保存在用户浏览器中

- 黑客通过散发信息,诱导用户访问恶意网站B

- 在恶意网站B中,使用诱导信息,诱导用户点击链接或者按钮,触发发送恶意指令给A网站的操作

- 浏览器携带着当前用户在A网站的身份认证信息(Cookies等),向A网站发送用户并未授权的恶意指令

- 服务器在收到信息后,不会分辨也无法分辨是否是用户真实的指令,便执行了恶意指令

- 至此攻击成功

三、CSRF的危害

伪造用户授权,执行恶意操作。例如:修改用户的头像、发消息、修改收货地址、修改密码、添加/删除好友等等操作。

四、CSRF的实践

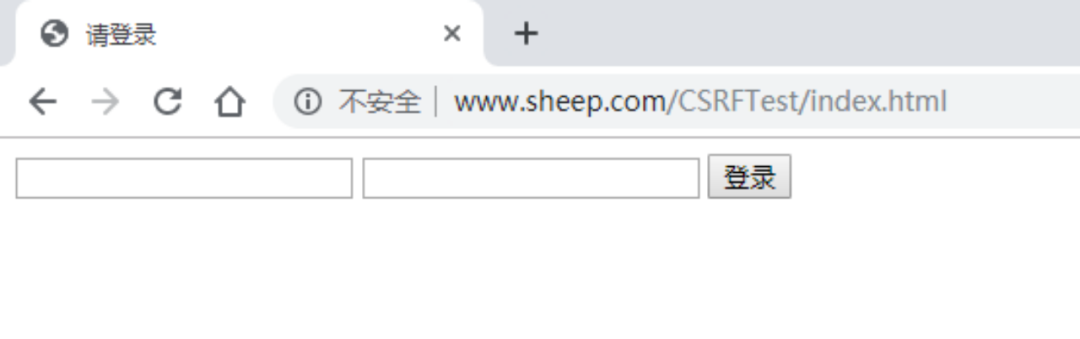

当前有两个网站,一个正常的网站A(www.sheep.com),一个恶意网站B(www.evil.com) 首先用户正常登录网站A,账号admin 密码 admin

登录后的效果

首先看一下未添加CSRF防御的修改密码功能

前端代码

<head>

<meta charset="UTF-8">

<title>修改密码</title>

</head>

<body>

<form action="updatePass.php" method="post">

<input type="password" name="password">

<input type="submit" name="update" value="修改">

</form>

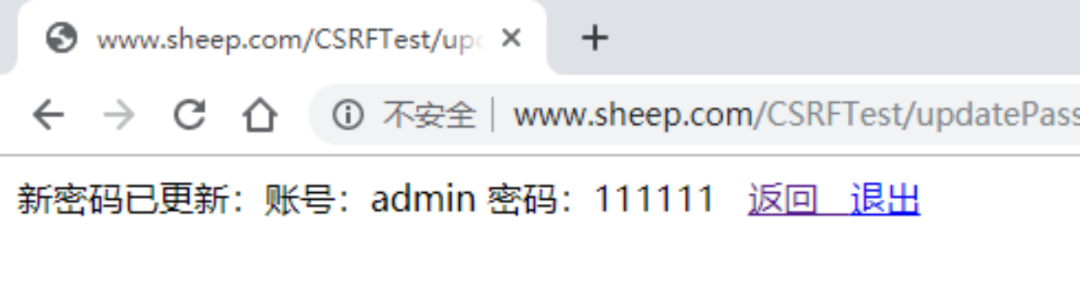

</body> 尝试修改密码为6个1,修改后的结果

后端php代码

if(!empty($_REQUEST['update'])){

if(!empty($_SESSION['user'])){

$fp= fopen("check", "r");

while ($userinfo = fscanf($fp, "%s\t%s")) {

list ($name, $password) = $userinfo;

}

fclose($fp);

$str="admin ".$_REQUEST['password'];

$fp1= fopen("check", "w");

fwrite($fp1,$str);

echo "新密码已更新:账号:$name 密码:".$_REQUEST['password'];

fclose($fp1);

echo " <a href='index.php'>返回 ";

echo "<a href='logout.php?logout=1'>退出</a>";

}else{

echo "非法访问,请登录。<a href='index.html'>点此处返回</a>";

}

}else{

die();

}此时的功能未做任何CSRF防御,若此时用户在未退出登录的情况下,访问了恶意网站B

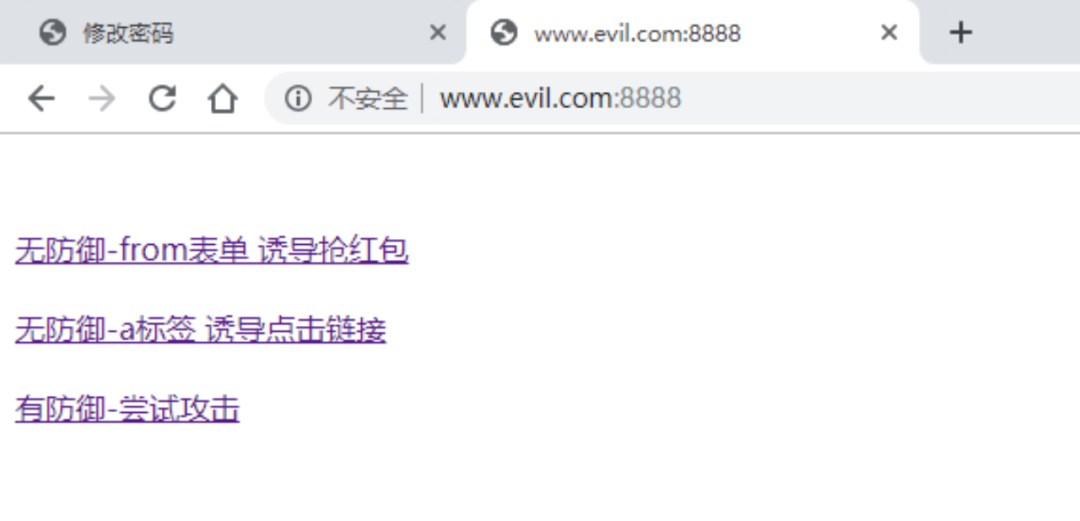

在恶意网站B中设置了两种攻击模式,一种为form表单攻击,一种为a标签攻击。

form表单模式:

首先看下form表单攻击,我们将恶意form表单藏在了一个红包图片里诱导用户点击红包

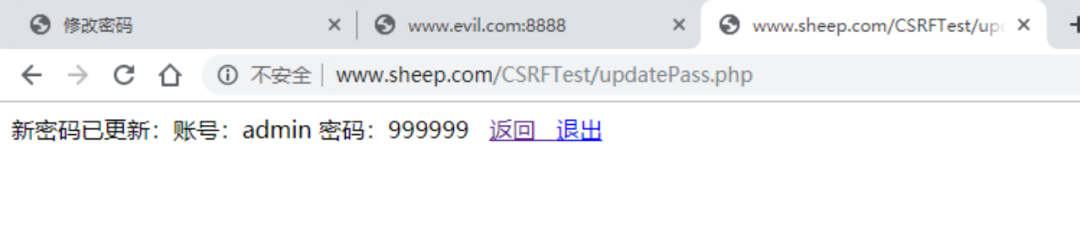

用户点击完红包后,密码被修改为999999

恶意表单核心代码

<form name="forms" action="http://www.sheep.com/CSRFTest/updatePass.php" method="POST">

<input type="hidden" name="password" value="999999" />

<input type="hidden" name="update" value="123" />

<div class="img-box">

<div class="img-box-text">点击右侧图片开始参加抢红包活动</div>

<img class="img-box-img" src="./img/hongbao.jpeg" alt="submit" onClick="return check(document.forms); " />

</div>

</form>a标签模式:

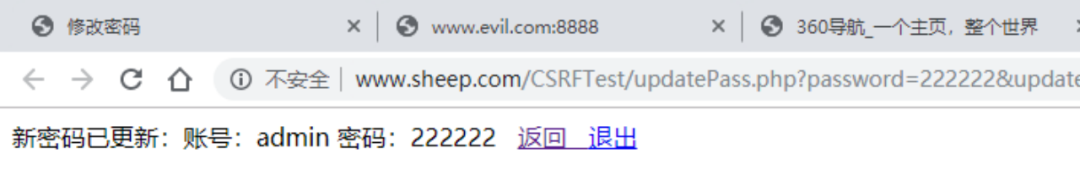

模拟a标签攻击,我们伪造了一个360导航网址,将恶意a标签藏在了放假安排处,在用户点击放假安排后触发攻击

核心代码展示

<a class="rs_calendar" id="astro" href="http://www.sheep.com/CSRFTest/updatePass.php?password=222222&update=%E4%BF%AE%E6%94%B9">放假安排</a>

在模拟测试环境下,demo写的不是很逼真,在真实场景下,该恶意页面会伪造的非常逼真,且会做到无感知,即在点击完抢红包后,会通过编写代码返回抢红包成的结果,不会返回原始修改密码成功的结果,从而实现全流程用户被攻击而无感知。

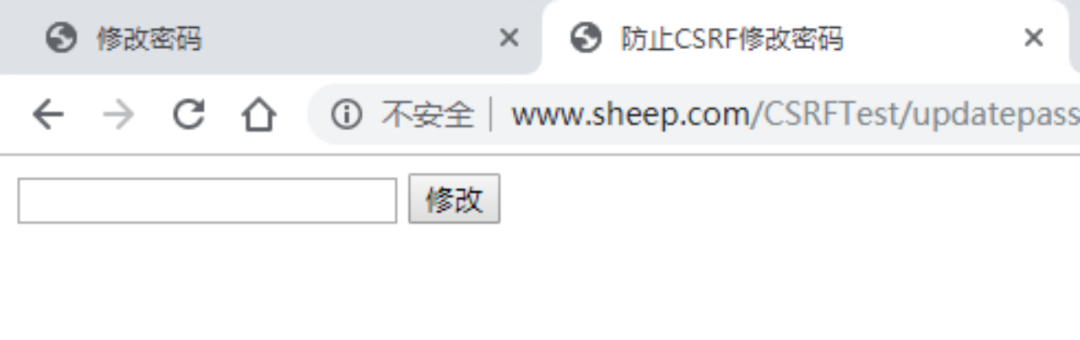

在防御方面,我们增加了表单的Token验证以及Token单次验证失效的判断

可以看到,在每次表单获取的时候,都获取了一个随机Token 提交表单代码

以下是防止CSRF攻击的提交表单的页面代码

<?php

session_start();

if(empty($_SESSION['user'])){

Header("Location: index.html");

die();

}else{

//$token=1;

$token = md5(uniqid(rand(1000,9999), TRUE));

// echo $token;

$_SESSION['token'] = $token;

$_SESSION['CheckNum'] =1;

}

?>

<head>

<meta charset="UTF-8">

<title>防止CSRF修改密码</title>

</head>

<body>

<form action="updatePassTocken.php" method="post">

<input type="password" name="password">

<input type="hidden" name="tocken" value="<?=$_SESSION['token'] ?>">

<input type="submit" name="update" value="修改">

</form>

</body>以下是增加了CSRF防御的后端php代码(密码修改)

<?php

error_reporting(E_ALL^E_NOTICE);

session_start();

if(!empty($_REQUEST['update'])){

if(!empty($_SESSION['user'])){

if(!empty($_REQUEST['tocken'])&&($_SESSION['token']==$_REQUEST['tocken'])){

if($_SESSION['CheckNum']==1){

$_SESSION['CheckNum']=2;

$fp= fopen("check", "r");

while ($userinfo = fscanf($fp, "%s\t%s")) {

list ($name, $password) = $userinfo;

}

fclose($fp);

$str="admin ".$_REQUEST['password'];

$fp1= fopen("check", "w");

fwrite($fp1,$str);

echo "新密码已更新:账号:$name 密码:".$_REQUEST['password'];

fclose($fp1);

echo " <a href='index.php'>返回 ";

echo "<a href='logout.php?logout=1'>退出</a>";

}else{

echo "只允许提交一次请求!";

}

}else{

echo "发现CSRF攻击!";

}

}else{

echo "非法访问,请登录。<a href='index.html'>点此处返回</a>";

}

}else{

echo "请从官方地址点击访问,<a href='index.html'>点此处返回</a>";

die();

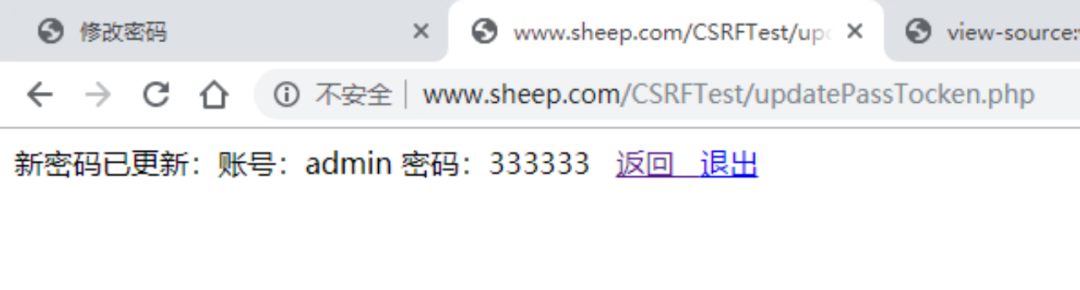

}若是从表单提交的则会修改成功

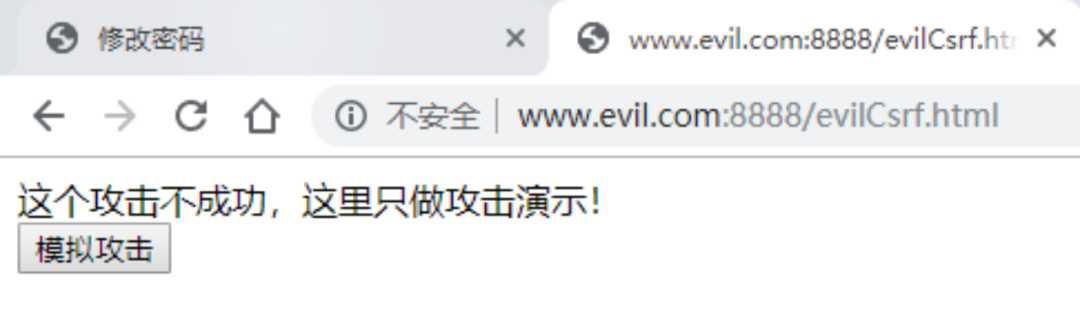

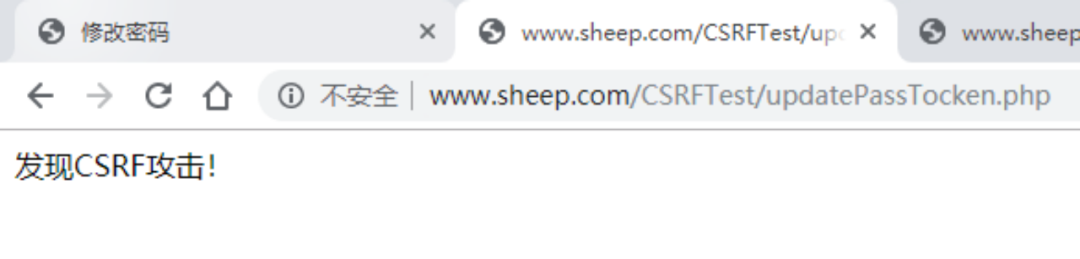

若此时访问恶意网站B,发起CSRF攻击

点击模拟攻击按钮

我们可以看到,增加了CSRF验证功能后,攻击者无法成功攻击。

五、那么,该如何防御CSRF攻击

一般防御方法:

1、添加Referer 来源验证 。

Referer的值是否是指定页面,或者网站的域,如果都不是,那么就极可能是CSRF攻击。因为服务器并不是什么时候都能取到Referer,所以也无法作为CSRF防御的主要手段。

2、核心功能增加二次校验(短信验证、邮箱验证、图片验证码等等)。

但是验证码,强制用户必须与应用进行交互,才能完成最终请求。在通常情况下,验证码能很好遏制CSRF攻击。但是出于用户体验考虑,网站不能给所有的操作都加上验证码。因此验证码只能作为一种辅助手段,不能作为主要解决方案。

核心防御方法:

1、增加随机Token验证,Token验证一次失效。

每一个网页包含一个web server产生的token,提交时,也将该token提交到服务器,服务器进行判断,如果token不对,就判定为CSRF攻击。这个Token的值必须是随机的,不可预测的。由于Token的存在,攻击者无法再构造一个带有合法Token的请求实施CSRF攻击。